Quelques

autres "rubriques", parmi beaucoup d'autres, toujours d'actualité

:

les rapports

parents-profs, la maternelle

à 2 ans, l'ennui

à l'école, les punitions

collectives, le téléphone

portable,

l'état des

toilettes,

le créationnisme...

2018

école

autrement, école alternative, école différente ...

Une

autre

école est-elle possible ?

LES "MODÈLES"

ANGLO-SAXONS :

(libertés, justice,

système scolaire, éducatif, marché de l'éducation,

homeschooling...aux USA et en Angleterre)

AMERICAN

WAY OF LIFE

BRITISH

WAY OF LIFE

Biométrie

en Grande Bretagne : des milliers d'écoles déjà équipées

6

MILLIONS D'ÉLÈVES SOUS SURVEILLANCE

![]() La

nouvelle carte didentité britannique - "sécurisée"

(RFiD) -

piratée

en 12 MINUTES. Avec son téléphone

mobile et un ordinateur portable, Adam Laurie a cracké lalgorithme

de sécurité de la puce RFiD sécurisée, copié

toutes les données, avant de cloner la carte didentité en

12 minutes.

La

nouvelle carte didentité britannique - "sécurisée"

(RFiD) -

piratée

en 12 MINUTES. Avec son téléphone

mobile et un ordinateur portable, Adam Laurie a cracké lalgorithme

de sécurité de la puce RFiD sécurisée, copié

toutes les données, avant de cloner la carte didentité en

12 minutes.

École

buissonnière aux USA et en Angleterre

Malgré

amendes et prison (pour les parents)

LES

CHIFFRES DE L'ABSENTÉISME AUGMENTENT TOUJOURS

RECETTE

DE LA CERVELLE D'ENFANT AU MICRO-ONDES

| Jeu

des 1000 Bornes

- biométriques - à la cantine scolaire: 20 000 euros

"Demandons-nous si un monde sans caméra de surveillance, sans ordinateur, et sans portable, ne serait pas plus vivable" dit le tract adressé aux "lycéennes et lycéens" A Gif-sur-Yvette, le système fonctionnait sans le feu vert officiel de la CNIL. Pourquoi il n'y a plus de gorilles dans le Grésivaudan Le téléphone portable, gadget de destruction massive On croyait tout savoir sur les nuisances du téléphone portable. On était loin du compte. "Bien sûr ces piles coûteront plus cher que le rechargement d'un téléphone sur une prise électrique, mais nous ciblons les adolescents, qui sont immatures et moins rationnels, et nous pensons qu'ils accrocheront au "sans fil" total." Le nombre de caméras est estimé à 4,2 millions, soit une pour quinze habitants. (chiffres : avril 2007) ... Mais Jacqui Smith, ministre de lIntérieur

britannique, avoue (Sunday

Times) quelle aurait peur dans les rues de Londres la nuit.

Empreintes digitales pour les enfants d'une école de Londres mardi 29 aout 2006 - Par Vincent Hermann, rédaction

de PC

INpact

Limité dans un premier temps aux seuls élèves qui arriveront en retard, le système sera ensuite étendu à lensemble des élèves et remplacera en quelque sorte lappel fait en classe. En effet, un élève qui naura posé son doigt sur lappareil en arrivant à lécole sera considéré comme absent. Dun coût de 4500£, soit environ 6680€, ce système aura donc en charge de gérer la présence de 1500 élèves. Concernant les risques de sécurité, un porte-parole a expliqué que les empreintes elles-mêmes nétaient pas stockées. En fait, chaque nouvel élève qui posera son doigt sur lappareil générera un chiffre calculé selon les lignes digitales. Ainsi, seul ce chiffre est sauvegardé et sert de comparaison lorsque lélève repose son doigt. Dautre part, lécole sest défendue de partager ces données avec quelque tiers que ce soit. Ce projet arrive en effet à un moment ou le Royaume-Uni réfléchit

à la mise en place dune loi pour la création dun fichier

national des enfants de moins de douze ans.

BRITISH WAY OF LIFE Le "modèle" anglo-saxon, libéral ... et blairo-socialiste...

Beuark.

AMERICAN WAY OF LIFE... |

Expérimentation

dune carte à puce scolaire

Six communes de lIntercommunalité des Châtaigniers

(Ardèche) lancent une carte à puce scolaire baptisée

"ComCom Go !".

Dans le futur, ces cartes pourront aussi servir pour la gestion de

la restauration collective et permettre aux parents de vérifier

larrivée de leur enfant à lécole sur Internet.

Les enseignants, qui estiment que faire lappel relève de

leurs compétences, sont majoritairement opposés au projet.

La vidéosurveillance gagne le ciel Le délicat équilibre entre la protection des libertés individuelles et les outils de surveillance policière sera donc revu... Vidéosurveillance. Laurent Mucchielli, sociologue au CNRS:

Par Didier ARNAUD et Jacky DURAND - vendredi 05 août

2005 (Liberation)

Laurent Mucchielli est sociologue, chercheur au CNRS, directeur du Centre

de recherches sociologiques sur le droit et les institutions pénales

(Cesdip). Il est notamment l'auteur de Violences et insécurité,

fantasmes et réalités dans le débat français

(la Découverte, 2001).

La vidéosurveillance est-elle efficace ? Peu d'études existent en France pour confirmer l'effet dissuasif de la vidéo dans les lieux publics. Sauf pour les lieux clos comme les parkings ou les zones de fret. La seule efficacité, c'est pour l'enquête judiciaire. L'usage principal est dans l'effet d'affichage pour rassurer les populations. La caméra se voit. Il est possible qu'elle rassure les citoyens, mais aussi qu'elle les agace tout autant. Mais elle permet aux politiques de montrer qu'ils font quelque chose. Pour évaluer une politique de sécurité, il faut deux règles minimales : déterminer un point d'impact, le mesurer et le comparer avec d'autres politiques. Ensuite, il faut comparer les coûts. Pour lutter contre la petite délinquance, ne vaudrait-il pas mieux embaucher des médiateurs, des éducateurs... ? Pourquoi le public en redemande-t-il ? Il faudrait mener des enquêtes précises pour savoir quand

se situe leur demande. Les usagers sont partagés entre leur désir

de sécurité et la crainte d'être fliqués en

permanence. Prenez les transports en commun : c'est l'endroit où

les gens ressentent le plus le sentiment d'insécurité. Il

y a une foule, l'endroit est clos... Mais il faut se poser aussi la question

: ne serait-il pas plus efficace d'augmenter les patrouilles dans les rames

plutôt que d'y installer des caméras ? Le comble, c'est l'irruption

de la vidéo dans les établissements scolaires. On a viré

les surveillants et les emplois-jeunes pour les remplacer par des caméras.

Mais la vidéo ne pourra rien contre les microévénements

quotidiens qui surviennent dans une foule et que seul un regard humain

peut percevoir.

Vidéosurveillance La caméra, nouvelle arme des policiers européens Pour traquer poseurs de bombes et terroristes, les Etats réfléchissent à une plus grande utilisation de la vidéosurveillance, comme en Grande-Bretagne. Par Jacky DURAND

C'est une petite phrase qui revient, ces temps-ci, chez les policiers français

: «Il y aura peut-être un avant et un après-Londres»,

disent-ils quand ils évoquent les moyens technologiques déployés

par leurs collègues britanniques pour traquer et identifier les

poseurs de bombes des 7 et 21 juillet.

05 août 2005 (Liberation) La vidéosurveillance, massivement implantée dans la capitale britannique, n'a certes pas dissuadé les poseurs de bombes. Mais jamais dans l'histoire moderne de la police judiciaire le recours aux enregistrements des caméras, allié aux techniques d'investigations traditionnelles, n'a été revendiqué à une aussi grande échelle pour traquer des criminels présumés. Au point que certains n'hésitent pas à prédire «un bond en avant en matière de traçabilité du terrorisme». «On est en train de changer de monde, estime un commissaire divisionnaire. On va vers une assistance technologique très importante si le terrorisme se durcit encore. La question n'est plus de savoir où il y aura un attentat mais quand il aura lieu. D'où l'utilité de se prémunir en moyens de dissuasion et d'identification comme la vidéosurveillance ou la biométrie.» Au niveau européen, plusieurs gouvernements ont déjà annoncé qu'ils modifieraient leur législation pour faciliter l'utilisation des caméras et des données téléphoniques pour lutter contre le terrorisme. Suscitant aussitôt des inquiétudes sur la préservation des libertés. Noyés. Au total, les policiers britanniques ont épluché plus de 35 000 cassettes issues des milliers de caméras qui truffent Londres. Saisissant des visages d'hommes noyés dans la foule. Le 7 juillet, à 7 h 20, Hasib Hussain a été filmé par des caméras en train de traverser la gare de Luton, au nord de Londres, avec son sac à dos censé contenir les explosifs qui ont tué quatorze personnes dans l'autobus numéro 30 à Tavistock Square. Le 21 juillet, à 12 h 36, Mokhtar Saïd Ibrahim a été filmé, lui, par la caméra embarquée dans le bus à impériale de la ligne 26, à l'étage duquel il est soupçonné d'avoir tenté, sans succès, de faire exploser sa bombe. Les enquêteurs ont pu reconstituer des itinéraires avec les résultats que l'on sait : dès le 12 juillet, ils savaient que les quatre auteurs de la première vague d'attentats étaient arrivés en train à Londres le 7 juillet et qu'ils s'étaient retrouvés ensemble à la gare de King's Cross, vingt minutes avant les explosions. Dès le 22 juillet, au lendemain des attentats manqués, Scotland Yard diffusait des images des quatre auteurs présumés des tentatives d'attentats. Parallèlement, la police invitait le public à lui transmettre toute information à sa disposition. Scotland Yard aurait reçu 5 000 appels. Cette méthode, régulièrement utilisée par la police britannique dans ses investigations criminelles, a elle aussi largement contribué au succès de l'enquête. «On est franchement bluffés par le travail des Anglais», reconnaît un policier français. Un autre se dit «admiratif» face à la qualité des images recueillies par les caméras londoniennes. Le Royaume-Uni est le premier pays d'Europe en matière d'équipement en vidéosurveillance. Il y aurait plus de trois millions caméras rien que dans l'espace public. A Londres, 1 400 sont installées dans le métro et environ 8 000 à bord des bus de la capitale. «Les Londoniens ont mis le paquet en termes d'équipement vidéo. Je ne suis pas certain que si demain nous sommes confrontés au même type d'enquête à Paris nous obtiendrons le même résultat avec les caméras dont nous disposons», reconnaît un haut fonctionnaire. Si le maillage est plus modeste en France, le recours à la vidéosurveillance est cependant devenu «un réflexe pour les enquêteurs», estime un commissaire divisionnaire de police judiciaire. «Dès que j'ai un flingage en ville, j'épluche les enregistrements des caméras et les relevés des appels des antennes de téléphones mobiles. On ne découvre pas forcément la scène du crime mais on peut repérer un gars suspect dans les alentours avant ou après les faits.» En juillet 2004, Marie Leblanc, 23 ans, avait raconté avec moult détails aux policiers son agression imaginaire dans le RER D. Mais l'absence de toute trace de ses agresseurs sur les bandes de vidéosurveillance du RER avait éveillé les premiers soupçons. La localisation de ses appels sur son téléphone portable avait confirmé son mensonge. «La téléphonie et la vidéosurveillance sont complémentaires pour nos enquêtes. Ce sont des mouchards extraordinaires.» Un autre enquêteur insiste sur la fiabilité de la technologie par rapport à la perception humaine. «Quand on n'a que des témoignages humains sur un crime ou un attentat, on essaie de reconstituer le film des événements avec son lot d'approximations et d'erreurs. Surtout quand les gens sont traumatisés. La caméra, elle, ne connaît pas les chocs émotionnels.» Nicolas Sarkozy a indiqué, le 28 juillet, qu'un projet de loi antiterroriste contenant des dispositions sur la vidéosurveillance et les données téléphoniques serait prêt à la fin de ce mois pour discussion dès septembre et entrée en vigueur à la fin de l'année. Sont étudiées des mesures comme l'autorisation pour les personnes morales, notamment les commerces, de laisser leur caméra visualiser, outre les locaux eux-mêmes, leurs «abords immédiats», qui pourraient être utiles à une enquête, à l'exemple des marchands de journaux dans les gares. Le ministre de l'Intérieur veut également accélérer l'équipement des transports publics en caméras. Europe. En matière de téléphonie mobile, Paris

et d'autres capitales européennes vont demander aux opérateurs

de réseaux de téléphones portables de stocker en permanence

pendant un an (ce qui est déjà le cas en France) tous les

éléments (hors contenu des conversations) des communications

: lieux d'appel et de réception, identification des numéros,

durée de la conversation. Une mesure similaire est à l'étude

en Espagne où la police voudrait mettre fin à l'anonymat

des 24 millions d'Espagnols ou résidents qui utilisent des cartes

téléphoniques prépayées. C'est ce type de téléphones

mobiles, sans contrat, que les auteurs des attentats de Madrid en mars

2004 (191 morts) avaient utilisé comme retardateurs pour déclencher

leurs bombes. Et Rome a décrété l'obligation de désormais

fournir une pièce d'identité lors des achats de puces électroniques

pour téléphones portables.

Vidéosurveillance Ces logiciels plus «intelligents» vendredi 05 août 2005 (Liberation) La vidéosurveillance est, selon ses avocats, appelée à

devenir de plus en plus «intelligente» grâce à

des logiciels connectés aux caméras. Dotée d'un «cerveau

rudimentaire», la vidéo pourra détecter des comportements

suspects comme un individu empruntant un couloir du métro à

contresens, un mouvement de foule sur un quai du RER ou un véhicule

arrêté sur une bande d'arrêt d'urgence d'autoroute.

Des caméras ont également été expérimentées

qui scannent les visages de passants et les comparent à des images

extraites de fichiers de police.

Vidéosurveillance La traçabilité des attentats vendredi 05 août 2005 (Liberation) Le 11 septembre 2001

20 décembre 2001

Mars 2004

22 juillet 2005

Vidéosurveillance Parisien, ne vois-tu rien dans les airs? Dans les transports et les lieux publics franciliens, la vidéosurveillance gagne du terrain. Par Didier ARNAUD - vendredi 05 août 2005 (Liberation)

Le Parisien voit-il des caméras partout ? Dans la rue, il lui faut

marcher le nez au vent pour tenter de débusquer les oeilletons de

surveillance. Ceux qui posent les caméras ne lui sont pas d'un grand

secours. «On n'a pas l'habitude de préciser où elles

se trouvent», répondent en choeur les services de presse des

transports en commun. Et celles de la voie publique ? «Cela fait

partie du jeu d'entretenir une légère incertitude sur l'endroit

où elles sont disposées», répond un commissaire.

La loi de 1995, prise après les attentats du RER à Paris, oblige pourtant à signaler les lieux publics qui sont truffés de caméras. A l'entrée du métro République, un petit panneau prévient bien de leur présence. Avant de parvenir aux tourniquets, on en compte en effet trois. Sur le quai, quatre, sur une même ligne. Dans la rame ? «Je ne vous dirai pas s'il y en a», répète inlassablement un responsable de la RATP. «On lutte quand même contre le terrorisme et la délinquance. A nous d'être discrets...» 6 500 caméras dans le métro et le RER En fait, les futures rames en seront automatiquement équipées. Les plus récentes, les lignes 14 et 1, le sont déjà. Sur le réseau RER et métro, 6 500 caméras enregistrent en continu. Les attentats de Londres ont poussé la «réflexion» en cours en vue d'accélérer le programme, pour aller jusqu'à 9 000 caméras. Le piéton a d'autres motifs de perplexité. Les caméras qu'il a sous les yeux ne sont pas forcément celles qui l'enregistrent. Certaines fonctionnent comme des leurres. «Vous les voyez. Mais vous ne savez pas si vous êtes vus ou pas vus», nous embrouille à dessein le spécialiste maison de la RATP. D'autres sont dissimulées. Pour éviter le vandalisme ? «Elles ne sont pas plus visées que le reste du matériel», admet ce même responsable. Gare du Nord. 247 caméras. Le piéton en compte douze, flambant neuves, avant de gagner le quai du RER. 2 700 caméras sont disposées dans 130 gares équipées (sur 280 gares SNCF franciliennes). Dans le hall, elles sont installées en hauteur. «Inaccessibles», selon un responsable. Et dans les trains ? Le projet est dans les cartons. «Surtout pour les derniers trains de banlieue.» Mais il faudra les dissimuler pour éviter la casse. «Evitez les paquets volumineux» Station Stade-de-France du RER D. Six caméras sur le quai. Trois à la sortie. Le piéton grimpe dans le bus 173, direction porte de Clichy. Au milieu de l'avalanche de conseils écrits sur les parois du bus («Ici maman a besoin de s'asseoir» ou «Evitez les paquets volumineux»), celle-ci : «Pour votre tranquillité et votre sécurité ce bus est vidéosurveillé avec enregistrement.» On arpente l'autobus. On aperçoit deux petits ronds qui pourraient être des oeilletons. Le piéton lit aussi cette maxime, écrite ailleurs : «Souriez vous êtes filmés.» Fine mouche ? Provocatrice ? La RATP a repris à son compte le nom de l'association «historique» qui se bat contre la présence de la vidéosurveillance. D'ici à la fin de l'année, les 4 000 bus RATP devraient être équipés de 18 000 caméras. Arrêt à la station Mairie-de-Saint-Ouen (Seine Saint-Denis). Aucune caméra n'est visible avant d'arriver au tourniquet. Trois sur le quai, moins qu'à République. Ligne 13, dans cette rame, on scrute les circuits électriques, visibles à travers les grilles du plafond. Aucune caméra en vue. A Saint-Lazare, on pourrait prendre la ligne 14 pour se rendre à la Grande Bibliothèque. Un «temple» de la vidéosurveillance, avec 109 caméras. On sort plutôt à la station Temple (une caméra sur le quai), en se demandant si, une fois dehors, on peut échapper au filmage. Un ballon dirigeable équipé de caméras Il y a 330 caméras dans les rues de la capitale. Ancienne génération,

ou dans des boules pivotantes, en haut des lampadaires ou sur les bâtiments

publics. Un chiffre qui devrait être triplé rapidement. «Ce

n'est pas complètement suffisant», estime un commissaire.

Utilisées pour le trafic, sur les grands axes de circulation, les

places où ont lieu des événements. Et pour contrôler

ce qui se passe pendant les manifestations. «Il n'y a pas de couverture

exhaustive de la ville», reconnaît un responsable policier.

«En juxtaposant les porches, avec les vidéos des endroits

sensibles (monuments, banques, mais aussi halls d'entreprise ou commerces),

on peut avoir une chance de retrouver des images. Mais c'est encore aléatoire.»

Impression confirmée par la coordination antividéosurveillance.

«Dehors, Paris n'est pas complètement quadrillé, c'est

pour cela qu'on a un peu d'espoir», dit un de ses membres. Elle estime

que les attentats de Londres ont «bon dos» et que l'élargissement

du parc de vidéosurveillance était prévu avant ces

événements. Pendant le Salon du Bourget et la fête

de la Musique, la préfecture a testé ce ballon dirigeable

équipé de caméras qu'on peut «envoyer où

on veut», selon un commissaire. La préfecture pourrait l'utiliser

en cas de manifestation importante. Mais aucune décision n'a été

prise sur une utilisation pérenne de cet équipement.

Vidéosurveillance. Editorial Studio universel Par Gérard DUPUY vendredi 05 août 2005 (Liberation)

Désormais, l'oeil électronique suivra Caïn, et Abel aussi, du berceau à la tombe. L'installation de caméras vidéo dans les espaces publics sera accélérée après qu'on aura pu mesurer leur utilité dans les enquêtes menées sur les deux attentats de Londres. Chacun des Londoniens est, dit-on, filmé trois cents fois par jour. Dans dix ans, non seulement cet exploit sera quasi universel mais il passera peut-être pour ridiculement faible. Les caméras publiques ne seront d'ailleurs pas les seules à garder la trace de la vie de tous : un pourcentage important, peut-être une majorité des milliards de téléphones portables en circulation, sera muni d'objectifs photo ou vidéo. Les policiers londoniens ont d'ailleurs lancé un appel aux particuliers qui auraient pris des clichés du métro londonien les 7 et 21 juillet... Dans ce studio universel où chacun pourra devenir la vedette,

la bande-son ne sera pas oubliée. Les coordonnées des appels

téléphoniques, déjà enregistrées, seront

conservées plus longtemps. Le stockage des conversations n'est pas

encore envisagé mais, miniaturisé et bon marché, l'enregistrement

de tout et de tous partout et toujours est désormais possible. Le

seul vrai obstacle à cette accumulation vertigineuse de traces digitales

était pratique et économique. Malgré quelques glorieux

paranoïaques luddites, c'est fini et on peut s'en inquiéter.

Malheureusement, le souci des libertés civiles, individuelles ou

collectives, ne se porte pas spontanément vers la frontière

électronique. Et pourtant ! Quand un démocrate vendra désormais

son droit d'aînesse contre un plat de lentilles, qu'il n'oublie pas

de sourire : il est filmé !

Vidéosurveillance Des images théoriquement réglementées La vidéosurveillance dans les lieux publics doit avoir une finalité précise. Par Didier ARNAUD vendredi 05 août 2005 (Liberation)

La vidéosurveillance est réglementée par les dispositions de la loi n° 95-73 du 21 janvier 1995. Selon la Cnil (Commission nationale informatique et libertés), hormis le cas d'une enquête de flagrant délit, d'une enquête préliminaire ou d'une information judiciaire, les enregistrements vidéo doivent être détruits dans un délai fixé par l'autorisation, délai qui ne peut excéder un mois. Les dispositifs de vidéosurveillance ne peuvent être mis en place dans les lieux publics que pour des finalités précises : protection des bâtiments et installations publics et de leurs abords, installations utiles à la défense nationale, régulation du trafic routier, constatation des infractions aux règles de la circulation et prévention des atteintes à la sécurité des personnes et des biens. Cette dernière recommandation est valable dans les lieux et établissements ouverts au public exposés à des risques d'agression ou de vol. L'installation de ces dispositifs est subordonnée à une autorisation du préfet, prise après avis d'une commission départementale que préside un magistrat. Les dispositifs de vidéosurveillance ne doivent pas permettre de visualiser les images de l'intérieur des immeubles d'habitation ni, de façon spécifique, celles de leurs entrées.

FIGARO Alerte, on vous espionne ! Dossier réalisé par Marc Durin-Valois avec Christophe

Doré, Pascal Grandmaison, Jean-Paul Ney et Jean-Louis Tremblais

Vous ne pourrez pas y échapper : l'espionnite est à la mode. Psychose, parano ou réalité ? En tout cas, sur le lieu de travail, chez soi, à l'occasion d'un achat, lors d'un voyage, dans les supermarchés, chaque moment de la vie donne lieu, à notre insu, à écoute et surveillance ! On estime qu'en moyenne un Français est fiché vingt fois dans une journée à travers ses actes de la vie courante. Neuf ordinateurs sur dix connectés à la toile portent, sans le savoir, des logiciels espions, les fameux spywares. Mais ce n'est pas tout : il y a le petit patron soucieux de protéger sa caisse, la grande entreprise suivant attentivement les faits et gestes de ses salariés ou l'homme de marketing nourrissant d'immenses bases de données. Sans oublier l'espionnage entre voisins, conjoints ou employés qui donne lieu à des procès en cascade. Depuis le 11 Septembre, les grandes oreilles de l'Etat mais aussi celles des entreprises ne se sont jamais autant déployées. Les yeux aussi : on estime à un million le nombre de caméras de vidéosurveillance en France. Longtemps réservés aux services secrets, les caméras miniatures, les micros cachés et les stéthoscopes capables d'écouter à travers des murs de béton armé sont aujourd'hui interdits d'utilisation, mais en vente libre dans le commerce. Sans compter un arsenal de produits grand public, de l'appareil photo numérique miniaturisé au smartphone dernier cri, tous faciles à détourner de leur usage premier. Les affaires médiatisées constituent l'arbre qui cache

une jungle : contrôle excessif dans les bureaux, piratage d'ordinateurs,

installation sauvage de vidéosurveillance, faux entretiens de recrutement,

filature de personnels gênants, bases de données marketing

non déclarées, utilisation de «loggers» décryptant

les journées de travail, fouilles illicites des disques durs, etc.

Le danger menaçant nos vies privées est d'autant plus grand

que - les hackers le disent haut et fort - aucune donnée confidentielle

informatisée n'est inviolable, cartes de crédit et cartes

Vitale comprises. Bref, le secret n'existe plus. Et c'est bien le droit

à la vie privée qui se trouve menacé par le développement

tous azimuts du Big Brother technologique. Enquête sur le monde flou

et fou de ce nouvel espionnage.

Sortez les mouchards En les mettant en relation avec le reste du monde, le web rend les internautes plus que jamais vulnérables aux espions. Attention, le terrain est miné... Dossier réalisé par Marc Durin-Valois avec Christophe

Doré, Pascal Grandmaison, Jean-Paul Ney et Jean-Louis Tremblais

Peer-to-peer : ce procédé d'échange d'informations

entre ordinateurs privés crée une énorme polémique,

à la suite de l'essor du partage illégal de fichiers musicaux

ou de vidéos. Le 29 avril 2004, le tribunal de grande instance de

Vannes a condamné six internautes à des peines de un à

trois mois de prison avec sursis ainsi qu'à une somme de 2 000 à

5 800 euros de dommages et intérêts pour avoir téléchargé

jusqu'à 814 CD-Rom de films et de logiciels... Confortablement installés

derrière leurs ordinateurs, les internautes se croyaient peut-être

inatteignables. Or, les fournisseurs d'accès internet ont les moyens

de tracer leurs activités en associant leurs adresses IP, uniques

pour chaque connexion internet, à leurs coordonnées. D'autres

procédés permettent d'épier les internautes, souvent

de manière totalement invisible. Les spywares (logiciels espions)

sont de petits programmes qui se chargent en mémoire discrètement,

en téléchargeant un jeu gratuit, par exemple, ou en cliquant

simplement sur une page web. Ils profitent de failles de sécurité

présentes dans les navigateurs ou les systèmes d'exploitation.

Ces mouchards amassent des informations personnelles sur l'utilisateur

(configuration, sites visités, mots de passe) et les transmettent

à des pirates qui oeuvrent parfois pour le compte d'organisations

mafieuses ou de sociétés publicitaires. Ils alimentent régulièrement

des bases de données utilisées pour le spam (envoi massif

de courrier non sollicité). Selon Webroot, éditeur de logiciels

de sécurité, 87% des PC d'entreprise sont infectés

de spywares. Avec parfois une centaine de variantes. Plus dangereux, les

keyloggers enregistrent les frappes au clavier pour découvrir mots

de passe et codes de cartes bancaires. Dans le même esprit, le phishing

détourne les utilisateurs sur une fausse page web aux couleurs d'une

banque afin de les inciter à révéler leurs coordonnées.

Les chevaux de Troie ont pour mission d'ouvrir une porte dérobée

dans l'ordinateur afin de permettre à un pirate de prendre son contrôle

à distance. On notera également le programme Rbot-GR, qui

espionne depuis la webcam d'un PC distant. Enfin, les cookies, petits fichiers

enregistrés sur le disque dur par le serveur web d'un site, permettent

de reconnaître l'internaute à chaque visite et de collecter

ses habitudes de surf. Le moteur de recherche Google, avec ses puissants

algorithmes, peut révéler de nombreuses informations privées

présentes sur un site. De même, son nouveau service de courrier

électronique, Gmail, en conservant les fichiers des utilisateurs

sur les serveurs et en proposant des outils de recherche pointus, inquiète

quant à la confidentialité des données. Enfin, n'omettons

pas les pirates en herbe qui disposent sur le web de tout un arsenal de

logiciels prêts à l'emploi leur permettant de scanner de façon

automatique les réseaux, à la recherche d'ordinateurs mal

protégés. Devant ce tableau inquiétant, une seule

attitude : la vigilance. Ne pas cliquer sur des liens douteux et, surtout,

mettre à jour ses antivirus, anti-spywares, firewalls (qui surveillent

les entrées et sorties) et systèmes d'exploitation.

Souriez, vous êtes filmés Micros, caméras, puces électroniques... les techniques de surveillance profitent d'une véritable explosion technologique pour se multiplier. Rassurant ou inquiétant ? Dossier réalisé par Marc Durin-Valois avec Christophe

Doré, Pascal Grandmaison, Jean-Paul Ney et Jean-Louis Tremblais

Vous avez demandé la gendarmerie, ne quittez pas... Un appel

banal, un dialogue de routine. Cette fois, un radio-amateur se plaint d'avoir

ses communications perturbées : en bruit de fond, il capte toutes

les conversations d'une entreprise des environs. La nuisance retient cependant

l'attention des gendarmes lorsque, vérification faite, ceux-ci constatent

que la susdite entreprise est un site de développement de technologies

de pointe et est sous contrat avec un groupe international de défense

aéronautique. C'est donc la DST qui prend immédiatement et

tout naturellement la relève et procède au «dépoussiérage»

des locaux. Sans grande surprise, ses agents découvrent dans la

salle de conférence quatre rallonges électriques multiprises,

identiques en tous points à celles que l'on trouve dans les rayons

de tout bon supermarché. Sauf que celles-ci, en l'occurrence, hébergent

dans leurs entrailles des microphones à longue portée. Le

tout parfaitement insoupçonnable pour un profane. «La technique

a déjà dix ans, s'amuse Stéphane, patron d'une entreprise

londonienne spécialisée dans la sécurité et

le contre-espionnage. Dans la multiprise, le micro est alimenté

par le courant.»

Autrement dit, on sait déjà faire bien mieux. Il existe en fait une multitude de micros très facilement dissimulables

dans les objets les plus inattendus, ou de stéthoscopes capables

d'écouter à travers d'épais murs de béton.

Le tout est en vente libre sur internet, même si, officiellement,

ce matériel est réservé à l'armée, à

la police ou encore aux professionnels de la sécurité. «Mais

les clients peuvent aussi être des entreprises privées, des

médias (pas Le Figaro Magazine ! NDLR), et même des particuliers»,

révèle le patron d'une entreprise spécialisée

du XIe arrondissement.

Une épidémie d'«écouteurisme» qui n'a d'égale que celle du voyeurisme. Car les caméras espionnes ne sont pas en reste, même si toutes ne sont pas aussi sophistiquées que la coqueluche du jour, une minicaméra qui, fichée dans un mur, passe pour une innocente tête de vis. Des coupables identifiés, mais trop tard La vidéosurveillance a, elle aussi, explosé ces dernières

années en France. On compte désormais un million de caméras

disséminées sur le territoire. «Un chiffre bien loin

de la réalité quand on pense aux dispositifs non déclarés»,

confirme un inspecteur de la Cnil.

400 000 en région parisienne, dont 320 000 dans la capitale,

selon les chiffres recoupés des associations, de la Cnil et des

fournisseurs. La RATP possède à elle seule un maillage de

quelque 5 000 caméras (et bien davantage, selon certains experts).

Un million de caméras «officielles», dont 150 000

partagées entre les 185 villes qui ont adopté la vidéosurveillance

en 1997. Plus de 100 caméras à Levallois-Perret, 80 à

Puteaux, 22 à Montargis... Le quartier «sensible» des

Coteaux, à Mulhouse, fourmille de 165 caméras depuis le 11

Septembre. Un nombre qui devrait être porté à 300...

Cannes en possède 87, sur un parc prévu de 170. Strasbourg

en dispose de 80. Résultat : le marché de la vidéosurveillance,

en France, est estimé à 275 millions d'euros par an (chiffres

du Milipol). Et sa croissance est exponentielle.

Londres est un parfait exemple du phénomène de la vidéosurveillance.

Le simple citoyen y est filmé 300 fois par jour. Sur les 2,5 millions

de caméras de surveillance britanniques, partagées entre

police, établissements privés et sociétés,

150 000 sont implantées à Londres. Moins qu'à Paris,

mais bien présentes : «Près de 800 caméras peuvent

contrôler 250 000 voitures chaque jour, en lisant les plaques minéralogiques

et en transmettant le numéro à un ordinateur central»,

commente un expert.

Pourtant, ces installations n'empêchent pas le pire. A Londres, les systèmes de vidéosurveillance ont permis d'identifier les auteurs présumés des attentats du 7 juillet. Mais pas de les empêcher d'agir. Idem pour le meurtrier d'Amélie Delagrange, étudiante française, assassinée le 19 août 2004. Il court toujours. La police a pourtant reconstitué, seconde après seconde, le parcours d'Amélie vers la mort. Les images ne conduiront les enquêteurs sur aucune piste. Le tueur a sans doute frappé dans un endroit sans caméras. «Il connaissait parfaitement les angles de couverture», affirmait, dépité, un enquêteur de Scotland Yard. Moins dramatique, mais presque aussi inquiétante, une autre tendance

se dessine.

«Vouloir savoir ce que l'autre fait, ce qu'il se passe chez lui,

est une maladie moderne. C'est du voyeurisme associé à un

sentiment de toute-puissance», affirme le sociologue Jordì

Seras en nous conduisant dans une boîte de nuit de Barcelone. Là,

le directeur de l'établissement, Conrad Chase, propose à

sa clientèle de se faire implanter sur-le-champ une puce électronique

dans le bras - un moyen sûr d'être identifié et de payer

ses consommations. Succès incontestable au moins sur un point :

la boîte de nuit est devenue célèbre dans le monde

entier.

Quand la technologie nous trahit A tout instant de la vie quotidienne, des technologies tracent et analysent insidieusement les activités et les opinions de chaque Français. Entre exigences de sécurité et battues commerciales, personne n'est à l'abri ! Dossier réalisé par Marc Durin-Valois avec Christophe

Doré, Pascal Grandmaison, Jean-Paul Ney et Jean-Louis Tremblais

La journée ordinaire d'un citoyen français recèle

de nombreux pièges insoupçonnés. Dès son premier

appel téléphonique avec un téléphone mobile,

le numéro appelé, la durée de la conversation et la

position géographique de l'appelant sont stockés par l'opérateur

téléphonique. Lors d'un transport en métro, le paiement

avec la carte Navigo de la RATP, qui dispose d'une puce RFID (Radio Frequency

Identification), consigne les horaires et lieux de passage. Dans une grande

surface, les caméras de surveillance filment d'abord le client,

puis les puces RFID présentes sur les articles tracent son chemin

jusqu'à la caisse, où son identité sera révélée

par sa carte bancaire et croisée avec ses habitudes de consommation.

De retour à la maison, la consultation du courrier électronique

est enregistrée par le FAI (fournisseur d'accès internet).

Lors de la réalisation d'opérations bancaires en ligne, la

banque recueille ces démarches dans un fichier informatisé.

Ajoutons à cela le départ en voiture depuis un parking souterrain

avec vidéosurveillance, le flashage au radar pour excès de

vitesse, le paiement dans une boutique avec la carte Moneo (actuellement

en phase de test) ou la consultation d'un médecin avec sa carte

Vitale.

Toutes ses activités sont consignées dans des fichiers

informatisés dont la destination et les multiples duplications demeurent

incertaines. On estime qu'un citoyen français est fiché jusqu'à

vingt fois par jour. Les données recueillies laisseront des traces

vingt-cinq ans après sa mort.

Cette pratique n'est pourtant pas nouvelle. Impôts, Sécurité

sociale, abonnements, achats par correspondance, cartes de club, codes-barres...

De nombreuses techniques de fichage existaient déjà. Mais

le nombre et la taille des bases de données ont explosé avec

l'avènement de l'informatique. Sous couvert de sécurité,

d'optimisation des stocks ou d'études de consommateurs, elles traquent

l'individu dans les moindres recoins. Au niveau sécuritaire, les

exigences ont explosé après les événements

du 11 septembre 2001. La loi Perben 2 a légalisé des pratiques

jusqu'alors officieuses comme le piratage d'un ordinateur, la mise à

disposition d'e-mails ou l'installation de systèmes d'écoute

(par les autorités compétentes). Utile pour traquer les criminels,

mais inquiétant lorsqu'il s'agit de pister un passionné d'islam,

de la langue arabe ou un curieux de l'histoire du terrorisme, sur la simple

observation de ses habitudes de consommation. Si demain la carte Moneo

s'avérait le seul moyen de paiement, quelle serait notre liberté

lors de nos achats ?

Le rasoir qui trace plus près

La palme de l'élément le plus intrusif dans la vie privée

revient sans conteste au téléphone portable, que certains

n'hésitent pas à surnommer la «laisse électronique».

Pour pouvoir vous joindre à tout moment, les opérateurs localisent

en permanence la position de votre mobile parmi les antennes-relais de

leur réseau. Vous devenez ainsi repérable avec une précision

de 100 mètres, même quand votre appareil est en veille (et

vingt minutes après l'avoir éteint, le temps que les condensateurs

se déchargent). L'exemple le plus spectaculaire est peut-être

la mort du président tchétchène Djokhar Doudaïev

en avril 1996, localisé dans son refuge par son téléphone

cellulaire et touché par un missile russe. En France, le site www.ootay.com

propose un service de géolocalisation des enfants. En répondant

à un simple texto, le portable utilisé devient pistable en

temps réel. On imagine les débordements possibles entre un

mari jaloux et une femme trompée. Un individu malintentionné

peut également fixer un appareil sous une voiture pour connaître

tous ses déplacements.

La puce RFID permet également le traçage à distance.

Dépassant à peine 1 millimètre, elle contient une

grande capacité de mémoire et s'avère détectable

à 5 mètres. Elle ne nécessite aucune alimentation

et demeure éternelle ! La grande distribution (Wall-Mart aux Etats-Unis

ou Metro en Allemagne) l'a déjà adoptée pour suivre

l'acheminement des marchandises. Gillette l'a incorporé à

ses rasoirs pour suivre l'état des stocks ou, peut-être, espionner

les habitudes de ses clients. On la retrouve actuellement au travers des

cartes de transport comme Navigo ou dans les systèmes de péage

automatique sur autoroute. La discothèque Baja Beach Club à

Barcelone propose de greffer une puce dans le bras de ses clients. Ils

sont identifiés dès leur arrivée dans le club, leurs

consommations déduites du crédit dont ils disposent. Un développement

intéressant dont les dérives possibles font frémir.

Le cabinet d'études américain Datamonitor estime ce marché

à 6 milliards de dollars en 2010.

Si la vidéosurveillance commence à poser des problèmes

de par son évolution rapide, l'écueil principal pour le respect

de la vie privée réside dans «le développement

des technologies d'identification par biométrie», selon Alex

Türk, président de la Cnil (Commission nationale informatique

et libertés). Encore à l'état de projet, la future

carte d'identité biométrique Ines déclenche déjà

l'ire des associations de défense des droits de l'homme et des libertés.

Contenant une photographie et des empreintes digitales numérisées

au sein d'une puce, ce document sera payant et obligatoire. Inquiétant

lorsque l'on sait que Ines sera reliée à un fichier central

répertoriant 60 millions de Français. Du jamais vu ! «L'usage

de la biométrie doit rester extrêmement prudent et encadré,

précise Alex Türk. Sur 60 millions d'individus, on peut imaginer,

chaque année, une centaine de victimes du système (usurpations

d'identité, données erronées...). Il faut également

se méfier des consultations abusives. Si vous connaissez un policier,

rien ne vous empêche de lui demander des informations sur une personne.

De plus, la carte Ines est lisible à 20 mètres. On peut enregistrer

vos déplacements à votre insu.»

Cette situation met en lumière le principal danger de l'ère

numérique : la conservation des données informatiques et

le croisement possible (quoique interdit) des fichiers. «Nous sommes

tous répertoriés dans des centaines de fichiers, renchérit

Alex Türk. Le Stic (fichier de la police recensant les délits,

mises en cause ou simples victimes) contient des dizaines de millions de

coordonnées. Récemment, une femme qui briguait un emploi

dans la sécurité à l'aéroport de Roissy s'est

vu écartée, car elle apparaissait, à tort, dans le

fichier pour une histoire vieille de onze ans (alors que les données

doivent être détruites au bout de cinq ans). Le temps de nous

contacter et de régulariser la situation, la place était

prise...» Cela pose également le problème du droit

à l'oubli. Plus d'erreur permise. On peut se voir refuser un emploi

à 30 ans pour un tag malheureux à 18 ans. «C'est la

disparition de l'espace public anonyme, ajoute Alex Türk. Si vous

croyez que le monde ressemblera un jour à celui de Big Brother,

détrompez-vous... Vous êtes en plein dedans !»

Lors du boum d'internet en France, de nombreux fournisseurs d'accès

offraient gratuitement leurs services à la condition de renvoyer

un questionnaire composé de questions banales (profil, coordonnées,

centres d'intérêt...). Ces réponses alimentaient des

fichiers qui venaient s'ajouter à d'autres : abonnés au téléphone,

adhérents à un club, achats par correspondance...

La traque commerciale Toutes les informations sont bonnes à prendre pour venir grossir des bases de données comportementales de plusieurs millions d'adresses. En procédant à des recoupements, on bénéficie alors de renseignements précis selon de multiples critères : socio-démographie, style de vie, comportement d'achat... Essentiel pour cibler les familles de deux enfants qui consomment du lait au petit déjeuner ou les personnes susceptibles de contracter un crédit. Les informations collectées alimentent les études et les campagnes de marketing des entreprises du monde entier qui se les arrachent à prix d'or. Deux géants détenaient la majeure partie du marché français : Consodata et Claritas. Ils ont été rachetés par Axciom, qui affiche aujourd'hui une MBDD (mégabase de données) de 6 millions de foyers, soit 18 millions d'individus dans l'Hexagone. Avec des tarifs variant entre 0,1 euro et 0,8 euro hors taxes l'adresse, on perçoit l'ampleur du marché. Le secteur a connu un développement considérable avec internet où la collecte sauvage abondait en toute illégalité. Aujourd'hui, la Cnil impose de cocher une case sur les formulaires internet

si l'on désire recevoir de la publicité ciblée. Le

but étant d'éviter le spam (envoi massif de mails non sollicités).

Pourtant, le citoyen reste traqué sans relâche, puis fiché

à son insu au cours de grandes battues commerciales.

Votre patron sait tout, voit tout, entend tout Enregistreurs, caméras, contrôle des disques durs mais aussi filatures et enquêtes internes : c'est un véritable bras de fer qui se joue entre directions et employés sur le thème de la surveillance - notamment technologique - des salariés. Les magistrats, eux, tentent d'arbitrer en émettant des jugements en rafales. Dossier réalisé par Marc Durin-Valois avec Christophe

Doré, Pascal Grandmaison, Jean-Paul Ney et Jean-Louis Tremblais

L'affaire fait grand bruit et secoue le landerneau judiciaire. Les faits

au départ relevaient pourtant d'une anecdote à la Courteline,

mâtinée de high-tech : un employeur découvre des photos

érotiques sur le bureau d'un salarié. «Rien d'affolant

aujourd'hui compte tenu de l'accroissement spectaculaire de photos X circulant

dans les entreprises via internet», glisse, moqueur, un avocat. L'affaire

se complique quand la direction décide de contrôler - discrètement

- le disque dur de l'ordinateur de son employé. Trouvant sous l'intitulé

«Perso» d'autres dossiers tout aussi étrangers à

la fonction de l'intéressé, l'employeur convoque l'homme

aussi sec. Et licencie le licencieux pour faute grave. Sanction confirmée

par la cour d'appel. Le 19 mai dernier pourtant, rebondissement : la Cour

de cassation casse la décision. Au motif que, hors événement

ou risque particulier, l'employeur n'a pas le droit d'ouvrir les fichiers

personnels sur un disque dur informatique sans que l'intéressé

soit présent, ou du moins prévenu.

Face à cette jurisprudence, quelques millions de salariés heureux possesseurs de dossiers persos - à forte flatulence - sur leurs disques durs sont tentés de pousser un ouf de soulagement. A tort. «Cette décision ne dit pas que les contrôles sont illicites, ou que la faute n'existe pas, rappelle Me Michel Henry, un des avocats réputés de l'Hexagone en droit social, conseil de nombreux syndicats. Il confirme simplement que ces fouilles ne peuvent se faire à l'insu des intéressés.» «Si le combat est rude, c'est que les technologies fragilisent en réalité l'une et l'autre partie, commente Luc Mensah, directeur de Siva, une société en pointe dans le conseil en surveillance informatique. Les entreprises voient leurs données stratégiques exposées aux courants d'air du monde numérique, et les salariés se sentent menacés dans leurs libertés individuelles.» L'affaire de la jeune stagiaire chinoise, supposée espionne de Valeo, est révélatrice de la vulnérabilité des employeurs, notamment vis-à-vis des personnels non permanents : stagiaires, CDD, intérimaires, indépendants. Une variété de mouchards technologiques

De leur côté, les employés n'ont pas forcément

de quoi être rassurés. Les caméras de vidéosurveillance

externes, toujours plus nombreuses depuis le 11 Septembre, captent les

déplacements des salariés - arrivées et départs

notamment - et parfois par inadvertance quelques recoins des locaux internes.

Contestables devant les tribunaux, ces enregistrements créent une

tension, parfois une psychose, qui peut devenir explosive. Or, la tentation

de l'accumulation des systèmes de surveillance est d'autant plus

forte que le marché fourmille de mouchards technologiques toujours

plus performants. «Les key loggers, par exemple, en enregistrant

les frappes sur le PC, avec la date et l'heure, sont capables de reconstituer

l'intégralité d'une journée de travail d'un salarié

; les log trackers sont des mouchards internet capables de tracer toute

l'activité d'une personne sur la toile», détaille un

spécialiste internet.

Seule limite à ces outils : ils ne doivent être utilisés

que dans un objectif de statistique globale et ne peuvent viser un salarié

particulier. Car la Cnil veille à ce que libertés individuelles

et respect de la vie privée soient respectés. «Hors

activités sensibles, l'autorisation d'une vidéosurveillance

dans les bureaux, devant la machine à café... sera toujours

refusée, analyse Luc Mensah. Dès lors, face aux contraintes

légales, la meilleure solution consiste à ceinturer les données

elles-mêmes plutôt que les hommes. Via des clés d'accès,

cryptages, tunnels, connexions sécurisées sans oublier les

filtres internet pour dissuader le personnel de surfer sur certains sites...

»

Deux règles viennent renforcer la protection des salariés.

«Celle de la transparence, qui oblige l'entreprise à faire

connaître les systèmes de contrôle qu'elle installe,

et celle de la proportionnalité des moyens mis en place par rapport

aux risques encourus», décrit Me Michel Henry. Pour le viol

de cette seconde disposition, l'avocat vient ainsi de faire condamner une

filiale de la SNCF ayant mis en place un système de pointage du

personnel par empreinte biométrique du pouce. Un dispositif disproportionné

par rapport aux risques encourus parce que «irrespectueux des droits

de la personne humaine», dit le jugement. Une première en

France.

Comme dans les meilleures agences de renseignements, l'entreprise se

nourrit aussi de renseignements humains sur le terrain : évaluations

annuelles, visites médicales, dialogues informels, suivi de carrière,

etc. Là où les choses dérapent, c'est quand les services

de sécurité interne ou les officines sont saisies. Car les

détectives privés français ont fait leur révolution

: fini les maris jaloux qui veulent des flags dès potron-minet.

Leurs clients aujourd'hui sont souvent des chefs d'entreprise en quête

de révélations sur l'évaporation de secrets industriels,

des détournement de marchandises ou... de l'info sur les habitudes

d'un collaborateur gênant. Certes, les officines ont des codes de

déontologie féroces. «Mais on peut toujours invoquer

des prétextes bidons pour faire suivre une personne dont on veut

la peau», remarque ce détective d'une enseigne parisienne

ayant pignon sur rue.

Il en est de même pour tous les systèmes d'espionnage sauvages

: ils sont totalement interdits, mais la sanction pénale reste faible.

Et leur efficacité souvent payante. Témoin cette affaire

dans une école de commerce d'une grande CCI où les distributeurs

de cafés et de boissons se trouvaient régulièrement

vidés de toute leur monnaie par un étudiant non identifié.

Au bout de quelques mois, exaspéré, le directeur dissimule

dans le plus grand secret, et en dehors de toute autorisation, une caméra

au-dessus des fameuses machines. Et découvre que le pilleur de tronc

est... son principal adjoint, professeur de culture générale

! «Sommé de choisir entre la démission immédiate

ou la plainte au commissariat, le salarié a craqué et disparu

du jour au lendemain des murs de l'établissement», raconte

un témoin. S'il était allé devant les tribunaux, son

licenciement aurait pu être contesté, compte tenu de l'illégalité

totale de l'enregistrement.

Contester, c'est aussi ce qu'ont tenté de faire récemment quatre agents de sécurité, non sans un certain culot. Pris en flagrant délit d'«indélicatesse» (le mot est joli) par des caméras installées dans le local de stockage de clients de l'entreprise où ils n'avaient pas accès, les lascars ont plaidé avec force la nullité de l'enregistrement. Au motif qu'ils n'étaient pas prévenus de l'existence des caméras. Habile mais raté : les juges de la Cour de cassation ont estimé en mai dernier qu'il n'était pas besoin de prévenir les salariés d'une vidéosurveillance dans des locaux où le personnel n'a pas l'autorisation d'entrer. Le rôle des juges n'est donc pas partial mais au contraire précis,

équilibré, avec néanmoins une double ambiguïté

: les magistrats sont eux-mêmes ordonnateurs d'écoutes judiciaires

- 30 000 par an environ - en extension mal contrôlée. Et,

ironie supplémentaire, eux-mêmes n'échappent pas à

l'espionnite croissante. Après les accusations des magistrats de

Nanterre se plaignant de piratage informatique dans l'affaire Juppé,

un autre scandale a éclaté à Caen. Un système

de téléphonie donnait au premier président de la cour

et au procureur général les moyens techniques d'espionner

les conversations téléphoniques des magistrats de la juridiction.

Si l'enquête a conclu à une «maladresse», l'émoi

suscité par cette affaire a conduit le ministre de la Justice à

se fendre d'une circulaire rappelant que dans les juridictions «seul

le standard est autorisé sans aucune faculté d'écoute».

Un texte surréaliste à souhait, parfaitement révélateur,

jusqu'à la caricature, des dérives actuelles.

Espionnage industriel : tous les coups sont permis Du faux entretien d'embauche pour recueillir des informations aux "grandes oreilles" américaines qui surveillent les communications de toute la planète, l'espionnage économique ne regarde pas à la dépense et peut rapporter gros. A condition de ne pas se faire prendre. Dossier réalisé par Marc Durin-Valois avec Christophe

Doré, Pascal Grandmaison, Jean-Paul Ney et Jean-Louis Tremblais

Le scandale a explosé au début de juin. Et l'enquête suivie par Interpol pourrait bien révéler une des plus importantes affaires d'espionnage industriel des dix dernières années. Tout commence au mois de novembre 2004. A sa grande stupéfaction,

un écrivain israélien découvre sur internet des extraits

de son livre, alors en préparation. Il porte plainte. La police

déniche sur son ordinateur un cheval de Troie, petit programme informatique

permettant d'espionner à distance le contenu d'un ordinateur. Son

gendre, rapidement soupçonné, passe aux aveux. Quitté

par sa femme, il avait décidé de se venger sur sa famille.

Mais en tirant le fil de cette affaire, les enquêteurs découvrent

que le triste sire est allé bien plus loin. Il a vendu son logiciel

espion à des sociétés de renseignements privées,

et ces dernières ont elles-mêmes proposé à des

sociétés implantées dans le monde entier ou représentant

des grandes marques en Israël de leur vendre des informations confidentielles...

La police a déjà découvert plus de quatre-vingts entreprises

victimes de cet espionnage industriel à grande échelle.

«Rien n'est pire en matière d'espionnage industriel que

de se faire prendre», commente un spécialiste de ces questions,

ancien de la Sûreté du territoire (DST) travaillant aujourd'hui

pour une entreprise privée. Car, pour lui, il n'y a pas de doute,

«croire que les limites légales de la recherche d'information

sur un concurrent ne sont jamais franchies, c'est être un peu naïf».

L'affaire de la petite Chinoise Li Li Whuang, stagiaire chez Valeo,

soupçonnée d'espionnage industriel par la justice française,

est loin d'être unique en son genre. Le Centre européen pour

le renseignement stratégique et la sécurité (ESISC),

basé à Bruxelles, a révélé qu'un véritable

réseau d'espionnage économique chinois, dont la base se trouverait

au sein de l'université de Louvain, essaimerait dans toute l'Europe

du Nord.

«La Chine est considérée comme l'un des pays les

plus agressifs en matière d'intelligence économique»,

rappelle Jacques Baud, auteur de l'ouvrage de référence l'Encyclopédie

du renseignement et des services secrets *. Mais bien souvent les affaires

sont étouffées. Une entreprise n'a que rarement intérêt

à montrer qu'elle ne sait pas se défendre. De surcroît,

des intérêts nationaux peuvent être en jeu. La France

ne veut pas se brouiller avec la Chine ? C'est tout bénéfice

pour l'entreprise ou le pays qui a profité de l'espionnage. Car

«suivant la qualité des informations recueillies, entre cinq

et dix ans de recherche peuvent être économisés. Dans

certains cas, des marchés entiers sont gagnés ou perdus»,

confie un expert en protection de secret industriel.

«Il ne faut être ni naïf ni paranoïaque»,

rappelle de son côté Alain Juillet, haut responsable à

l'Intelligence économique, après avoir dirigé Marks

& Spencer-France et tenu le deuxième rang des services secrets

français, en charge notamment de la création d'un système

de veille et d'alerte pour les entreprises stratégiques. A la suite

du rapport du député UMP Bernard Carayon sur les faiblesses

de la France en matière de défense économique, il

a également lancé un fonds de soutien pour les entreprises

sensibles en difficulté. Un moyen d'éviter une technique

connue de l'espionnage industriel : prendre le contrôle financier

d'une société pour piller le résultat de ses recherches.

Ce souci de l'Etat français de protéger son patrimoine

scientifique et technologique est une première quand dans certains

pays on pratique depuis des lustres des techniques bien plus offensives.

L'une des plus connues à ce jour est celle du faux entretien d'embauche.

Une entreprise voulant obtenir des informations sur un concurrent diffuse

des petites annonces laissant miroiter des rémunérations

importantes. Ces annonces ciblent des profils d'ingénieurs ou de

chercheurs très spécifiques. Une fois attirés, ces

derniers sont soigneusement manipulés grâce à une série

d'entretiens étudiés pour que rien ne filtre de la machination.

Ils cherchent bien évidemment à briller auprès de

leur futur employeur et lâchent sans même s'en rendre compte

les informations stratégiques recherchées. Le candidat reçoit

quelques jours plus tard une lettre. Elle stipule qu'il n'a pas décroché

le poste.

D'autres utilisent des méthodes plus classiques... Ainsi, la multinationale Procter & Gamble, par le biais du cabinet privé Phoenix Consulting Group, a été impliquée dans une affaire d'espionnage industriel alors que certains des agents de Phoenix Consulting fouillaient les poubelles d'une filiale de son concurrent Unilever. L'espionnage touche quasiment tous les secteurs. L'armement et la sécurité sont parmi les plus sensibles. Un officier de l'armée grecque vient d'être arrêté pour avoir divulgué à des sociétés privées des informations confidentielles concernant l'achat de F-16 et d'avions de combat Eurofighter du consortium européen EADS. Mais tous les secteurs extrêmement concurrentiels, que ce soit l'agroalimentaire, les cosmétiques, les secteurs pharmaceutiques... sont concernés. Comme toutes les guerres, la guerre économique ne se gagne qu'avec de bonnes informations.

lundi 15 aout 2005 Les RFID, un réseau de surveillance citoyen ? Par veda Imaginez un réseau capable de détecter, en surveillant les RFID disséminés dans la nature, tous les comportements atypiques des clients porteurs de ces "étiquettes radio". Ces comportements pourraient être établis comme suspects, caractériser un acte probablement criminel, ou "pas comme on pourrait sy attendre" dun point de vue purement marketing... mais jamais, au grand jamais, en rapport avec la vie privée bien sûr! Pour en arriver là, il faudrait que tous les RFID soient actifs aux sorties des magasins, et que lon puisse concentrer la géolocalisation, le "trajet" de chaque RFID en une formidable base de données analytique. Pour le bien du citoyen et de l'usager... Ce scénario orwellien fait froid dans le dos? ce nest plus un scénario, mais un projet nommé The Snorting Door Project. Un plan issu du cerveau dune ancienne barbouze de la CIA embauchée par SAP, que révèle un article du Register "Les étiquettes RFID offrent des opportunités phénoménales" déclare le porte-parole du Homeland Security, Valerie Smith. "De telles recherches peuvent s'avèrer très utiles". Smith ne souhaite néanmoins pas commenter si le Homeland Security a déjà rejoint le projet Sorting Door. Les défenseurs de la vie privée s'inquiètent que le gouvernement cherche déjà des moyens d'accéder aux ressources de ce réseau (EPC Network). Plusieurs lignes aériennes ont déjà montré leur bonne volonté de retourner leurs bases de données aux autorités fédérales, au nom de la sécurité nationale. "Le gouvernement fait déjà beaucoup d'exploitation de données, avec des bases de données du secteur privé" a déclaré Katherine Albrecht, présidente de l'association CASPIAN. "Il les laisse venir à bout du quatrième amendement de la constitution (qui protège des citoyens contre des recherches arbitraires). Ce sont des données qu'on ne leur permettrait pas d'obtenir tout seul." A lexception de SAP, les principaux usagers potentiels de ce formidable outil de flicage refusent de commenter ou dafficher leur éventuel soutien au projet Snorting Door. Simple question dimage de marque. SAP a effectué des tests RFID avec des entreprises comme Wal-Mart,

Procter & Gamble et le Metro Risk Management Group

(L'entreprise en question a été fondée en

1998 par des personnes de sécurité de la CIA et du FBI et

s'est spécialisée dans l'anti-terrorisme,

Dérive de nos consciences... Pour lheure, la question heurte encore les mentalités. Tout comme létablissement dun profil précis de linternaute pouvait choquer il y a quelques années. Tout comme aurait choqué, il y a à peine 5 ans, lidée même quune entreprise commerciale puisse un jour injecter un programme despionnage dans les ordinateurs des particuliers afin de les "guider intelligemment au fil de leurs décisions dachat" (en dautres termes, des spywares et adwares). Il se pourrait bien quà force de dérive sémantique, de "tolérances exceptionnelles", de "clauses légales particulières" et autres "malencontreux débordements devenus depuis des faits accomplis", le flicage par RFID passe un jour dans les murs, sans que personne ne sen rende compte. Une sorte de cookie matériel, rien de bien méchant, après tout, puisque lon nous assure que lusage en est contrôlé par léthique de ceux qui disséminent ces "agents". La grenouille se sent maintenant terriblement engourdie...

mardi 16 aout 2005 RFID, projet de loi : un implant pour chaque citoyen Par veda L'ancien secrétaire de la santé du Président Bush, Tommy Thompson met la touche finale à un plan qui pourrait avoir comme conséquence que les citoyens des USA aient une micro-puce d'identification par radiofréquence (RFID) insérée sous leur peau, a appris The Business. Les capsules RFID seraient liées à une base de données informatisée créée par le département (= ministère) de la santé des USA afin de stocker et de contrôler les registres de santé de la nation. Cela pourrait être le précurseur d'un projet semblable au Royaume-Uni. Le budget du président pour 2006 continue à soutenir l'utilisation de la technologie concernant l'information de santé en augmentant le financement à 125M$ pour les projets pilotes. Thompson, qui est à présent un directeur d'Applied Digital Solutions, la compagnie qui fabrique les micro-puces, a l'intention de publier la proposition dans les 40 prochains jours; d'ici là, il projette de s'être fait insérer une VeriChip dans son bras. Thompson croit que les capsules pourraient aider à sauver des milliers des vies chaque année. Le porte-parole de VeriChip, John Procter, dit qu'environ 98 000 personnes meurent "inutilement" chaque année aux USA après avoir reçu un traitement inadéquat parce que leurs antécédents médicaux n'étaient pas disponibles. "Il y a une vaste gamme de personnes qui pourrait tirer bénéfice d'avoir une puce RFID insérée sous la peau en tant qu'assurance contre un accident. Les gens qui possèdent des réactions défavorables à certains médicaments tels que la pénicilline, les gens ayant des pacemakers, les gens ayant des allergies, les gens ayant un coeur faible, seraient plus en sécurité via un processus qui coûte autour des $200 par personne. En fait, pratiquement chacun pourrait retirer du bénéfice de se faire pucer." Tellement de "bienfaits" sans aucun "effet secondaire"... La compagnie a l'intention de faire pression sur les autorités britanniques de la santé pour injecter les puces dans les patients britanniques. Les groupes de libertés civils tels que CASPIAN aux USA craignent que le besoin de sécurité accrue suite aux attaques terroristes pourraient agir en tant que catalyseur pour un usage plus répandu de la VeriChip. La grenouille ne sent plus une partie de ses membres... Nous vous invitons à lire notre dossier " RFID, IMPLANTS : Le

meilleur des mondes ? ".

La grenouille se sent maintenant terriblement engourdie... SOMMES NOUS DEJA A MOITIE "CUITS" ? de Olivier

Clerc, écrivain et philosophe

" Imaginez une marmite remplie d'eau froide dans laquelle nage tranquillement une grenouille. Le feu est allumé sous la marmite, l'eau chauffe doucement. Elle est bientôt tiède. La grenouille trouve cela plutôt agréable et continue à nager. La température continue à grimper. L'eau est maintenant

chaude. C'est un peu plus que n'apprécie la grenouille,

ça la fatigue un peu, mais elle ne s'affole pas pour autant.

Si la même grenouille avait été plongée directement dans l'eau à 50°, elle aurait immédiatement donné le coup de patte adéquat qui l'aurait éjectée aussitôt de la marmite. Cette expérience montre que, lorsqu'un changement s'effectue d'une manière suffisamment lente, il échappe à la conscience et ne suscite la plupart du temps aucune réaction, aucune opposition, aucune révolte ". Si nous regardons ce qui se passe dans notre société depuis quelques décennies, nous subissons une lente dérive à laquelle nous nous habituons. Des tas de choses qui nous auraient horrifiés il y a 20, 30 ou 40 ans, ont été peu à peu banalisées, édulcorées, et nous dérangent mollement à ce jour, ou laissent carrément indifférents la plupart des gens. AU NOM DU PROGRÈS et de la science, les pires atteintes aux libertés individuelles, à la dignité du vivant, à l'intégrité de la nature, à la beauté et au bonheur de vivre, s'effectuent lentement et inexorablement avec la complicité constante des victimes, ignorantes ou démunies. Les noirs tableaux annoncés pour l'avenir, au lieu de susciter des réactions et des mesures préventives, ne font que préparer psychologiquement le peuple à accepter des conditions de vie décadentes, voire DRAMATIQUE. Le GAVAGE PERMANENT d'informations de la part des média sature les cerveaux qui n'arrivent plus à faire la part des choses... Lorsque j'ai annoncé ces choses pour la première fois, c'était pour demain. Là, C'EST POUR AUJOURD'HUI. Alors si vous n'êtes pas, comme la grenouille, déjà

à moitié cuits, donnez le coup de patte salutaire avant

qu'il ne soit trop tard ".

SOMMES NOUS DEJA A MOITIÉ "CUITS" ?

« Puis ils sont venus me chercher Et il ne restait plus personne pour protester. » Texte du Pasteur et théologien allemand Martin Niemöller (1892 - 1984) « Als die Nazis die Kommunisten holten,

« Lorsque les nazis sont venus chercher les communistes

Version de Bertold Brecht : « Quand ils ont arrêté des communistes,

http://www.tolerance.ca/Documents01.asp?Langue=2 |

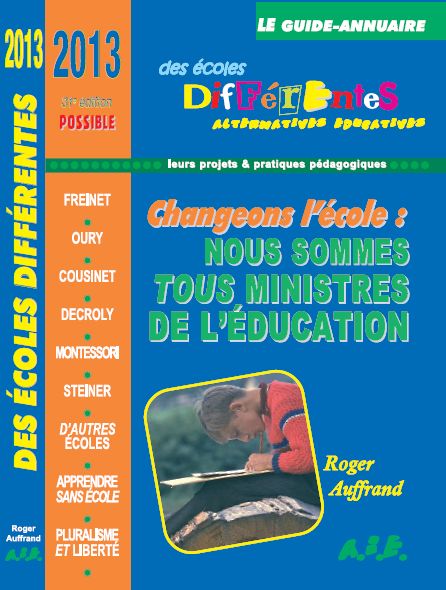

| LE

GUIDE-ANNUAIRE |

Présentation

| SOMMAIRE

|

| Le

nouveau sirop-typhon : déplacements de populations ? chèque-éducation

? ou non-scolarisation ? |

| Pluralisme

scolaire et "éducation alternative" | Jaune

devant, marron derrière : du PQ pour le Q.I. |

| Le

lycée "expérimental" de Saint-Nazaire |

Le

collège-lycée "expérimental" de Caen-Hérouville|

| L'heure

de la... It's time for ... Re-creation | Freinet

dans (?) le système "éducatif" (?) |

| Changer

l'école | Des

écoles différentes ? Oui, mais ... pas trop !|

L'école

Vitruve |

| Colloque

Freinet à ... Londres | Des

écoles publiques "expérimentales" |

| 68

- 98 : les 30 P-l-eureuses | Et

l'horreur éducative ? |